статус down что это

Shut Down — что это значит в компьютере?

Приветствую друзья! В компьютере используется много терминов, некоторые из которых — не всем известны.

Сегодня, в этой заметке, я коротко и простыми словами расскажу об Shut Down — что это такое и зачем нужно.

Shut Down — разбираемся

Сперва узнаем, что означают эти два слова:

Только издалека перевод намекает о значении и то — очень расплывчато. Если попробовать перевести Shut Down на русский, тоже малоинформативно:

И только в самом низу под переводом будет правильное значение:

Да, все именно так — Shut Down означает прекращать работу.

На корпусе компьютера есть кнопка перезагрузки, она кстати называется Reset, а есть кнопка Shut Down — для выключения компьютера, однако ней же можно и включить.

Кнопка включения/выключения также может называться Power.

Примерное расположение кнопки на корпусе:

Команда shutdown — что это такое?

В Windows также есть команда с таким же названием, и значение у нее такое же — выключения ПК. Однако она имеет ряд дополнительных опций.

Команда присутствует в командной строке. Давайте откроем ее:

Появится черное окно. Давайте посмотрим справку по команде shutdown — для этого напишите команду, но с указанием параметра, отвечающего за вывод справки:

Заключение

Надеюсь мы все выяснили!

Вообще Shutdown, неважно где, примерно всегда означает одно — закончить, выключить, завершить. Встречаться может где угодно в ПК, значение всегда примерно одно и тоже.

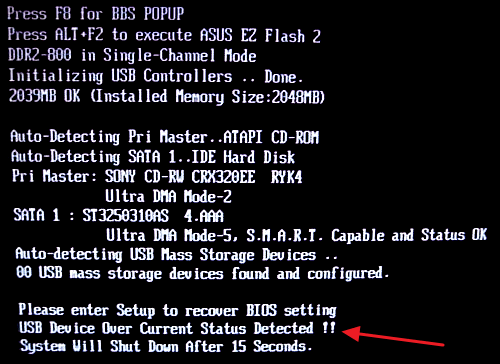

Ошибка USB device over current status detected

Warning! USB device over current status detected! System will shut down after 15 seconds – это сообщение об ошибке, которое может появляться при попытке включения компьютера или ноутбука. Данная ошибка указывает на проблемы в работе USB и останавливает загрузку компьютера. В этой статье мы рассмотрим основные причины, которые могут приводить к появлению этой ошибки, а также расскажем как их можно устранить и восстановить загрузку компьютера.

Ошибка вызвана неисправным USB устройством или кабелем

Для того чтобы это проверить, отключите все USB устройства (включая флешки) от компьютера и повторите попытку включения. Если после этого ошибка «USB device over current status detected» исчезнет или вместо нее появится какая-то другая ошибка (например, с сообщением о том, что клавиатура не подключена), то это означает, что вы на верном пути, проблема в одном из ваших USB устройств.

Если вы отключили все USB устройства и поняли, что без них проблемы нет, то дальше нужно определить, какое из устройств вызывает появление проблемы. Это можно сделать, подключая устройства по одному и пытаясь включить компьютер.

Например, подключили клавиатуру и попробовали загрузить компьютер. Если он загрузился, значит клавиатура исправна. Дальше пробуем подключать мышку. И так далее до тех пор, пока компьютер снова не выдаст ошибку USB device over current status detected. Устройство, на котором ошибка проявилась, и является проблемы.

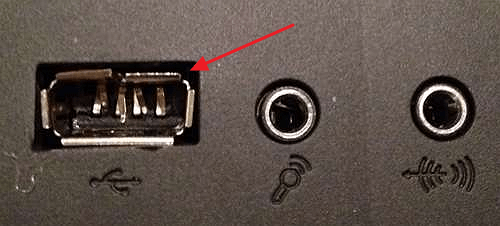

Ошибка вызвана повреждением разъема или перемычкой USB питания

Если вы проверили все подключенные к компьютеру USB устройства и не смогли найти источник проблемы, то дальше нужно проверять USB разъемы. Возможно один из разъемов поврежден и при подключении к нему устройства он вызывает появление ошибки «USB device over current status detected System will shut down after 15 seconds». В особо запущенных случаях поврежденный разъем может вызывать ошибку даже без подключения устройств.

Чтобы проверить этот вариант нужно внимательно осмотреть все USB разъемы, как на передней панели, так и сзади компьютера (на материнской плате). Если нашелся поврежденный разъем, то скорее всего проблема именно в нем.

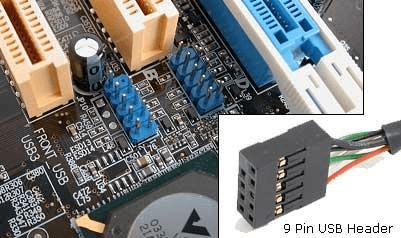

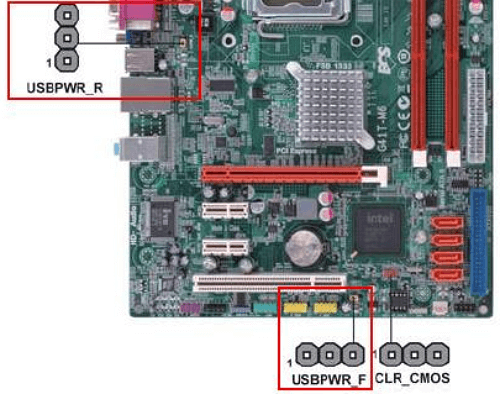

С поврежденными разъемами на передней панели разобраться достаточно просто. Нужно полностью обесточить компьютер, снять боковую крышку и отключить кабель, который идет от материнской платы к USB разъемам на передней панели компьютера. Таким образом вы отсоедините поврежденный разъем от компьютера, и он больше не будет вызывать появление проблем.

С поврежденными разъемами на самой материнской плате все сложнее. Можно попробовать исправить такой разъем самостоятельно, но есть риск сделать еще хуже и при следующем включении компьютера сжечь материнскую плату. Поэтому для решения такой проблемы лучше найти сервисный центр, который занимается ремонтом материнских плат.

Для того чтобы найти место подключения передних USB-разъемов или расположение перемычек USB-питания воспользуйтесь инструкцией к вашей материнкой плате.

Другие причины появления ошибки USB device over current status detected

Описанные выше проблемы являются наиболее вероятными причинами появления ошибки «USB device over current status detected System will shut down after 15 seconds» при загрузке компьютера. Но, в редких случаях возможны и другие проблемы:

Создатель сайта comp-security.net, автор более 2000 статей о ремонте компьютеров, работе с программами, настройке операционных систем.

Задайте вопрос в комментариях под статьей или на странице «Задать вопрос» и вы обязательно получите ответ.

Значения DOWN в переводе с английского

Мы уже разбирали английские слова, которые могут быть разными частями речи и иметь большое количество значений. Но слово down особенно отличилось. В этой статье я взяла на себя непростую задачу: как можно подробнее рассказать вам про значения down и ответить на самые частые вопросы. Поэтому садитесь поудобнее, наливайте чай, и давайте разбираться, что же это за слово такое – down.

Содержание:

Наречие DOWN

Наречие down переводится как «вниз», и используется, когда предмет перемещается из более высокого положения в более низкое в физическом пространстве.

Is this elevator going down?

Этот лифт едет вниз?

Также наречие down употребляется не только в значении физического перемещения, но и когда говорим о степени, уровне, количестве, переходе в более простое состояние.

If you wait a few weeks, the price will come down.

Если ты подождешь несколько недель, цена снизится.

Очень часто down вообще не переводится, а просто стоит в паре с глаголом, когда речь идет о перемещении на плоскую поверхность: стол, пол, кровать, диван и т.д.

Please, sit down and listen to me.

Пожалуйста, сядь и выслушай меня.

Если вы видите down в сочетании с глаголами burn, cut или knock, то такое предложение будет говорить о повреждениях, разрушении или травме.

The restaurant burned down many years ago.

Ресторан сгорел много лет назад.

Knock down выглядит примерно так 🙂

В некоторых случаях down может означать «записать, зафиксировать что-то на бумаге».

Please, write it down in order not to forget.

Пожалуйста, запиши это, чтобы не забыть.

Иногда down используется в паре с предлогами, чтобы подчеркнуть, что место находится от вас на некотором расстоянии.

I’ll meet you down at home after work.

Я буду ждать тебя дома после работы.

Наречие down может переводиться «к югу, на юге, южнее».

My friends live down in Krasnodar.

Мои друзья живут на юге, в Краснодаре.

Фраза «сквозь поколения», или как еще говорят «из поколения в поколение», также формируется при помощи наречия down. Да и в целом оно употребляется в любой ситуации, когда что-то передается от старшего к младшему.

The ring has been passed down through five generations.

Кольцо передавалось сквозь пять поколений.

Мы ставим down, когда речь идет о чем-то, что попадает внутрь желудка.

You will feel better if you’ve got some coffee down you.

Ты почувствуешь себя бодрее, если выпьешь кофе.

Наречие down в случае совершения покупки, оплаты означает «сразу»:

Предлог DOWN

Предложения с предлогом down также встречаются довольно часто. Переводится он как «вдоль, по».

My favourite shop is down the street.

Мой любимый магазин – дальше по улице.

Глагол DOWN

Да-да, вы можете использовать down и в качестве глагола. Одно из значений глагола down – «сбить, повалить на землю». Это правильный глагол: down – downed – downed.

The strong wind downed some trees yesterday.

Сильный ветер повалил некоторые деревья вчера.

Глагол down может также использоваться в случаях, когда кто-то быстро пьет или ест. В русском языке есть аналогичное сленговое выражение «опрокинуть».

She had downed four glasses of wine before I finished one.

Она успела выпить четыре бокала вина, прежде чем я допила один.

Прилагательное DOWN

Прилагательное down переводится как «несчастный, подавленный, депрессивный».

Mary has been really down since her husband left.

Мэри была очень подавлена с тех пор, как ушел ее муж.

Существительное DOWN

Существительное down означает птичий «пух, оперение».

Touch this goose down! It’s very soft.

Потрогайте этот гусиный пух. Он очень мягкий.

Ещё одно значение существительного down – низкие холмы, покрытые травой. Часто используется в названиях областей в Англии. Например, the North Downs – Северные Холмы, the South Downs – Южные Холмы.

Устойчивые выражения с DOWN

Слово down настолько многогранно, что с ним существует множество устойчивых выражений. Приведу в пример только несколько из них для пополнения словарного запаса.

have a down on somebody – недолюбливать кого-то, часто несправедливо

down the toilet – «спустить в унитаз», «пустить под откос»

to down the tools – устроить забастовку, «сложить инструменты»

Why do you have a down on Charlie?

Почему тебе не нравится Чарли?

After that scandal, his career went down the toilet.

После того скандала, его карьера пошла под откос.

The workers have downed the tools.

Рабочие устроили забастовку.

Много значений и нюансов, согласитесь? На самом деле, их еще больше. Поэтому не пытайтесь запомнить их все, а выберите самые полезные именно для вас и составьте с ними свои примеры.

Ведь чтобы быстрее запомнить новые слова, обязательно нужно сразу применять их на практике и внедрять в повседневную жизнь. Этим уже занимаются мои ученики на комплексном курсе английского Will Speak. Присоединяйтесь и выводите свой английский на новый уровень!

Ваша Полина Червова, основатель школы WillSpeak

Локдаун: что это такое, и где его ввели

Объясняем простыми словами, что означает слово «локдаун», и как это явление отражается на людях.

Что такое локдаун

Слово «локдаун» нам всем в последнее время приходится слышать чаще, чем хотелось бы. На Западе этим понятием пользуются уже полвека, но для России оно стало новинкой. Оно означает строгую изоляцию и близко к терминам «карантин» и «комендантский час».

Изначально слово «локдаун» относилось к тюремной терминологии. Так назывался период, когда заключенных содержали исключительно в камерах, чтобы предотвратить нарушения или даже бунт. Пандемия коронавируса придала этому слову новый оттенок. Для краткости так стали называть режим самоизоляции, то есть ограничения или полного исключения социальных контактов.

Зачем вводят локдаун

На практике локдаун означает массовое принудительное закрытие образовательных и государственных учреждений, торговых и развлекательных центров, запрет свободного входа в здания, соблюдение самоизоляции гражданами, находящимися в зоне риска.

Указанные ограничения вводятся для того, чтобы избежать рисков для безопасности жизни и здоровья люде во время эпидемии. Благодаря локдауну власти надеются помешать распространению COVID-19 и снизить уровень заболеваемости.

Где введён локдаун в России в ноябре 2021 года

Хотя власти предпочитают и не называть это локдауном, тем не менее «нерабочие дни», по сути, им и являются. На федеральном уровне выходные были объявлены с 30 октября по 7 ноября. Однако в регионах самостоятельно увеличивали нижнюю границу этого периода. Например, в Нижегородской области нерабочие дни ввели с 25 октября.

Первым регионом, объявившим о продолжении короткого локдауна, стала Новгородская область. Местные власти решились на введение таких мер с 8 ноября. Её примеру последовали и другие субъекты страны. Так, Курская и Челябинская области продлили локдаун до 12 ноября, а Томская область – до 15 числа.

Власти многих регионов не исключают возможности продления локдауна. А вот власти Москвы отказались объявлять нерабочие дни после 7 ноября.

В каких странах введён локдаун в 2021 году

К локдауну прибегали многие страны. В 2021 году такие меры использовали, например, Израиль, Япония, Казахстан, Австралия, Греция, Франция. До 15 ноября локдаун действует в Латвии, серьёзные ограничения применяются в Эстонии, Литве и Болгарии.

Статус down что это

Сети для самых маленьких. Часть вторая. Коммутация

После скучного рассказа о подключении к кошкам переходим к настройке сети. В этот раз темы будут для новичков сложные, для старичков избитые. Впрочем сетевым аксакалам едва ли удастся почерпнуть что-то новое из этого цикла. Итак, сегодня:

а) аккуратно впитываем теорию о коммутаторах, уровнях сетевой модели, понятии инкапсуляции и заголовков (не пугайтесь — еще не время),

б) собираем спланированную в нулевой части цикла сеть,

в) настраиваем VLAN’ы, разбираемся с access и trunk-портами и тегированными Ethernet-фреймами,

г) соотносим текущие знания со стеком протоколов TCP/IP и моделью OSI (да, наконец-то мы ее коснёмся).

Перед тем, как вы обратитесь к практике, настоятельно рекомендуем почитать нулевую часть, где мы всё спланировали и запротоколировали.

Теория

Для начала необходимо определится с определениями и детерминировать терминологию. В начале пути с этим могут быть трудности, несмотря на горы википедии и прорву технических статей. Рассмотрим самые общие термины, поскольку что такое коммутатор и маршрутизатор вы, во-первых, представляете, во-вторых, по ходу не раз ещё их затронем. Итак, тронулись: СКС — структурированная кабельная система — это определение вы в любом яндексе найдёте. На деле это все провода, розетки, патчпанели и патчкорды, то есть грубо говоря, это физика вашей сети в узком смысле, в широком — это совокупность сетей: ЛВС, телефонные сети, системы видеонаблюдения и прочее. Это отдельный очень большой и порой сложный пласт знаний и технологий, который вообще не имеет точек пересечения с настройкой, поэтому к нему мы более обращаться не будем. Привели мы этот термин по большей части для того, чтобы читатель чувствовал отличие от следующего.

ЛВС = Локальная Вычислительная Сеть = LAN = Local Area Network. Актуальность слова “Вычислительная” сейчас можно поставить под сомнение, так же, как в слове ЭВМ. Всё-таки, говоря о современных сетях и устройствах, мы давно уже не держим в уме термин «вычисления», несмотря на то, что глубинная суть осталась неизменной. В этом плане буржуйские термин более универсален и даёт более простое представление о своём значении.

Итак, локальная сеть — в первом приближении — это сеть вашей организации. Вот, к примеру, обслуживаем мы сейчас сеть компании «Лифт ми Ап» с двумя офисам, так вот сети этих двух офисов и будут являться локальной сетью.

При втором приближении, локальной называют сеть, которая находится под управлением одного сетевого администратора. То есть, например, вы отвечаете за районный сегмент сети провайдера, в таком случае ваша районная сеть со всеми подсетями будет являться локальной, в то время, как вышестоящая сеть и сети других районов уже нет, так как за них отвечает уже другие люди. Вообще говоря, это уже MAN — Metropolian Area Network — сеть уровня города. Но в какой-то степени к ней можно применить понятие LAN и уж тем более VLAN.

С точки зрения меня, как абонента этого провайдера, моя локальная сеть — это всё, что до моего домашнего роутера. Интуитивно, наверно, все понимают о чём идёт речь.

Именно с локальными сетями мы и будем иметь дело в ближайших выпусках.

И последнее, что хотелось бы отметить в связи с ЛВС — это IP-адресация.

Все вы знаете, что когда вы включаете какой-нибудь домашний Wi-Fi-роутер в сеть, он обычно выдаёт вам IP-адрес, вроде 192.168.1.x. Почему именно 192.168 в начале?

Дело в том, что все IP адреса делятся на приватные (private, он же внутренний, “серый”, локальный), и публичные. Публичные используются в интернет, каждый адрес уникален, их распределение контролирует организация IANA(Internet Assigned Numbers Authority).

Приватные используются для адресации хостов (ну, строго говоря, не хостов, а интерфейсов) внутри ЛВС, их распределение никто не контролирует. Для них выделили три диапазона адресов (по одному из каждого класса):

10.0.0.0 — 10.255.255.255

172.16.0.0 — 172.31.255.255

192.168.0.0 — 192.168.255.255

Важный момент касаемо “классов адресов”, об этом уже как-то писали на хабре: классов адресов уже давно не существует. Позже мы обстоятельно поговорим об адресации, но пока рекомендация такая: забыть про существование классов адресов, чтобы не попасть впросак на собеседовании или в разговоре.

Payload — это полезная нагрузка — данные сетевого уровня, которые вкладываются (инкапсулируются) в кадр. MAC Header (Заголовок) — это служебная информация канального (второго) уровня. Самые важные пока для нас элементы — это source MAC-address (адрес отправителя кадра) и Destination MAC-address (адрес получателя кадра).

Третий уровень — сетевой (IP)

Четвёртый — транспортный (TCP, UDP)

С пятого по седьмой — сеансовый, представления и прикладной (в стеке TCP/IP они не различаются и называются просто прикладным. На нём работают протоколы вроде HTTP, FTP, telnet и многие другие)

Сегодня мы акцентируемся на 1-м и 2-м уровнях, особенно на втором. Третьего и четвертого коснёмся в следующих выпусках.

Теперь проследим нелёгкий путь кадра.

Состояние покоя сети — утопия.

На самом деле, нет ничего проще: запускаете какой-нибудь анализатор трафика, например, замечательный Wireshark и Ethereal, на своём компьютере и пингуете другой хост. Вот такую картину вы сможете лицезреть:

В последнюю очередь сетевая карта вашего компьютера дробит фрейм на биты и отправляет их в кабель.

Если адреса отправителя в таблице до сих пор не было, то в этот момент коммутатор добавит его.

Естественно, кадр опять передаётся в виде битов — это закон электроники, и вы должны просто всегда иметь это в виду.

То, о чём мы писали до сих пор — это принцип работы любого коммутатора. Так делают даже простые длинки за 300 рублей.

Ну а теперь, давайте, коллеги, финальный рывок: добавим сюда ещё VLAN’ы.

С ними работают уже только управляемые коммутаторы.

Напомним, что вланы нужны для разделения сетей. Соответственно появляется некий идентификатор, которым маркируется трафик разных подсетей на коммутаторе.

Говоря о VLAN’ах, часто используют заклинание 802.1q. Это и есть стандарт, описывающий как именно кадр маркируется/тегируется. Пугаться такого шифра не стоит. Так же, например, Wi-Fi описывается стандартом 802.11n, а протокол аутентификации — 802.1x. Нам с этим предстоит столкнуться в будущем, поэтому отложите это в своей энергонезависимой памяти.

Что же именно происходит на кухне коммутации?

Внутрь фрейма после Source MAC-адреса добавляется ещё одно поле, очень грубо говоря, содержащее номер VLAN’а. Длина, выделенная для номера влана равна 12 битам, это означает, что максимальное число вланов 4096. Мы хотим обратить внимание молодых инженеров на такие подробности. Дело в том, что мы в своём цикле в силу объективных причин, не можем обо всём рассказать, но такие вопросы, во-первых, часто задают на собеседованиях, во-вторых, это просто надо знать.

Каждый коммутатор принимает теперь решение на основе этой метки-тега (или его отсутствия).

В таблицу МАС-адресов добавляется ещё столбец с номером VLAN’а и при поиске пары MAC-адрес/порт теперь будет сравниваться тег кадра с номером VLAN’а в таблице.

Существует два типа портов:

1. Access port — порт доступа — к нему подключаются, как правило, конечные узлы. Трафик между этим портом и устройством нетегированный. За каждым access-портом закреплён определённый VLAN, иногда этот параметр называют PVID. Весь трафик, приходящий на этот порт от конечного устройства, получает метку этого влана, а исходящий уходит без метки.

2. Trunk port. У этого порта два основных применения — линия между двумя коммутаторами или от коммутатора к маршрутизатору. Внутри такой линии, называемой в народе, что логично, транком, передаётся трафик нескольких вланов. Разумеется, тут трафик уже идёт с тегами, чтобы принимающая сторона могла отличить кадр, который идёт в бухгалтерию, от кадра, предназначенного для ИТ-отдела. За транковым портом закрепляется целый диапазон вланов.

Кроме того, существует вышеупомянутый native vlan. Трафик этого влана не тегируется даже в транке, по умолчанию это 1-й влан и по умолчанию он разрешён. Вы можете переопределить эти параметры.

Нужен он для совместимости с устройствами, незнакомыми с инкапсуляцией 802.1q. Например, вам нужно через Wi-Fi мост передать 3 влана, и один из них является вланом управления. Если Wi-Fi-модули не понимают стандарт 802.1q, то управлять ими вы сможете, только если этот влан настроите, как native vlan с обеих сторон.

Что происходит в сети с вланами?

1) Итак, от вашего компьютера с IP-адресом, например, 192.168.1.131 отправляется пакет другому компьютеру в вашей же сети. Этот пакет инкапсулируется в кадр, и пока никто ничего не знает о вланах, поэтому кадр уходит, как есть, на ближайший коммутатор.

2) На коммутаторе этот порт отмечен, как член, например, 2-го VLAN’а командой

Это означает, что любой кадр, пришедший на этот интерфейс, автоматический тегируется: на него вешается ленточка с номером VLAN’а. В данном случае с номером 2.

Далее коммутатор ищет в своей таблице MAC-адресов среди портов, принадлежащих 2-му влану, порт, к которому подключено устройство с MAC-адресом получателя.

3) Если получатель подключен к такому же access-порту, то ленточка с кадра отвязывается, и кадр отправляется в этот самый порт таким, каким он был изначально. То есть получателю также нет необходимости знать о существовании вланов.

4) Если же искомый порт, является транковым, то ленточка на нём остаётся.

Попробуем провести аналогию с реальными миром. Вы с другом, например, пакеты-туристы и летите отдыхать дикарями самолётом авиалиний Ethernet Airlines. Но по дороге вы поссорились, и потому, когда в аэропорту назначения, вас спрашивают в какую гостиницу вас везти, вы отвечаете “Рога”, а ваш товарищ говорит “Копыта”. И сразу после этого вас инкапсулируют в разные кадры-машины: вас в такси с тегом “Таксопарк “На рогах”, а вашего товарища с его грузом в КамАЗ с тегом “Транспортная компания “В копыто”. Теперь вам нельзя на автобусные полосы, а вашему другу под знаки, запрещающие проезд грузовиков.

Так вот две гостиницы — это МАС-адреса назначения, а ограничения по маршруту — порты других вланов.

Петляя, по улочкам, вам, как IP-пакету не о чем беспокоиться — кадр-автомобиль доставит вас до места назначения, и, грубо говоря, в зависимости от тега на каждом перекрёстке будет приниматься решение, как ехать дальше.

Q: Что произойдёт, если тегированный кадр прилетит на access-порт?

A: Он будет отброшен.

Q: Что произойдёт, если нетегированный кадр прилетит на trunk-порт?

A: Он будет помещён в Native VLAN. По умолчанию им является 1-й VLAN. Но вы можете поменять его командой switchport trunk native vlan 2

В этом случае все кадры, помеченные 2-м вланом будут уходить в этот порт нетегироваными, а нетегированные кадры, приходящий на этот интерфейс, помечаться 2-м вланом. Кадры с тегами других вланов останутся неизменными, проходя, через такой порт.

Q: Можно ли конечным узлам (компьютерам, ноутбукам, планшетам, телефонам) отправлять тегированные кадры и соответственно подключать их к транковым портам?

A: Да, можно. Если сетевая карта и программное обеспечение поддерживает стандарт 802.1q, то узел может работать с тегированными кадрами.

Q: Что будет с тегированными кадрами, если они попадут на обычный неуправляемый коммутатор или другое устройство, не понимающее стандарт 802.1q?

A: Скорее всего, свич его отбросит из-за увеличенного размера кадра. Зависит от разных факторов: производитель, софт (прошивка), тип форвардинга (cut-through, store-and-forward).

Практика. Настройка сети “Лифт ми Ап”

Ну и наконец-то обратимся к настройке. Вива ля практис!

Будет у нас такая сеть:

Советуем на дополнительной вкладке отрыть их, потому что мы будем обращаться туда периодически.

Мы могли бы сейчас броситься сразу настраивать всё по порядку: полностью одно устройство, потом другое. Но так не будет, пожалуй, понимания значения процессов.

Порты доступа (access)

Поэтому начнём с простого: настроим два порта на msk-arbat-asw3 как access для влана 101 (ПТО):

Все настройки делаем сразу в соответствии с планом.

Заметили, что коммутатор ругается на отсутствие влана? Тут надо быть аккуратным. Некоторые версии ПО работают несколько нелогично.

Даже если вы его не создадите, то настройки применятся и при отладке на первый взгляд всё будет нормально, но связи не будет. Причём коварство заключается в том, что фраза Creating vlan 101 вовсе не означает, что этот самый влан будет создан. Поэтому отправляемся в режим глобальной конфигурации и создаём его (а заодно и все другие вланы, нужные на этом коммутаторе):

msk-arbat-asw3>enable

msk-arbat-asw3#configure terminal

msk-arbat-asw3(config)#vlan 2

msk-arbat-asw3(config-vlan)#name Management

msk-arbat-asw3(config-vlan)#vlan 3

msk-arbat-asw3(config-vlan)#name Servers

msk-arbat-asw3(config-vlan)#vlan 101

msk-arbat-asw3(config-vlan)#name PTO

msk-arbat-asw3(config-vlan)#vlan 102

msk-arbat-asw3(config-vlan)#name FEO

msk-arbat-asw3(config-vlan)#vlan 103

msk-arbat-asw3(config-vlan)#name Accounting

msk-arbat-asw3(config-vlan)#vlan 104

msk-arbat-asw3(config-vlan)#name Other

Теперь подключите компьютеры к портам FE0/1 и FE0/2, настройте на них адреса 172.16.3.2 и 172.16.3.3 с маской подсети 255.255.255.0 и шлюзом 172.16.3.1 и проверьте связь:

Подключите к нему компьютер и настройте адрес из той же подсети, что ПТО, например, 172.16.3.5 с маской 255.255.255.0.

Если вы попытаетесь теперь пропинговать этот адрес, то у вас не должно этого получиться — компьютеры находятся в разных вланах и изолированы друг от друга:

Внимание! Если в этом VLAN’е все-таки окажется устройство с таким IP, то это не будет тем же самым ноутбуком Other и при этом они не буду конфликтовать друг с другом, поскольку логически находятся в разных широковещательных доменах.

Транковые порты (trunk)

Итак, врата для вас открылись, теперь вам предстоит создать коридор — транк между тремя коммутаторами: msk-arbat-asw3, msk-arbat-dsw1 и msk-rubl-asw1.

Uplink портом на msk-arbat-asw3 является GE1/1. Ну а поскольку нам всё равно все вланы нужно будет пробросить, то сделаем это сейчас, то есть помимо 101 и 104 пропишем 2, 102 и 103:

На самом деле на интерфейсе достаточно команды #switchport mode trunk, чтобы у вас через этот порт уже пошли тегированные кадры всех вланов, потому что по умолчанию транковый порт пропускает всё. Но мы же инженеры, а не эникейщики. Где это видано, чтобы безлимит творился за нашей спиной? Поэтому через нас проходит только то, что мы разрешаем. Как только вы дали команду switchport trunk allowed vlan 101, через порт не пройдёт кадр никаких вланов, кроме 101 (VLAN 1 ходит по умолчанию и нетегированным).

Внимание! Если вы хотите в транковый порт добавить ещё один влан, то вам необходимо использовать следующий синтаксис команды:

В противном случае (написав switchport trunk allowed vlan 105) вы сотрёте все старые разрешения и добавите новый 105-й влан. И хорошо ещё, если при этом вы не потеряете доступ на этот коммутататор. Но за простой связи всё равно вы получите по пятое число)

Переходим к msk-arbat-dsw1. На нём необходимо создать все вланы и настроить два порта:

GE1/2 в сторону msk-arbat-asw3

FE0/1 в сторону msk-rubl-asw1:

Ну и настроим, конечно, порты на msk-rubl-asw1:

Снова нужно настроить вланы. И заметьте, при настройке транковых портов никаких сообщений нет.

Если вы всё настроили правильно (в чём не приходится сомневаться), то с первого порта msk-rubl-asw1 вы увидите компьютеры ПТО, подключённые к msk-arbat-asw3.

Подключаем компьютер к 16-му порт и настраиваем на нём IP-адрес 172.16.6.3 с маской 255.255.255.0 и шлюзом 172.16.6.1. А IP-адрес ноутбука на арбате поменяйте на 172.16.6.2 с теми же маской и шлюзом.

Сеть управления

Настроим IP-адрес для управления.

В наших лабах они не понадобятся, потому что мы настраиваем устройство через окно РТ. А вот в реальной жизни это вам жизненно необходимо.

Для этого мы создаём виртуальный интерфейс и указываем номер интересующего нас влана. А далее работаем с ним, как с самым обычным физическим интерфейсом.

msk-arbat-dsw1:

С msk-arbat-asw3 запускаем пинг до msk-arbat-dsw1:

Первые пару пакетов могут потеряться на работу протокола ARP: определение соответствия IP-адрес — MAC-адрес. При этом MAC-адрес, порт и номер влана добавляются в таблицу коммутатора.

Самостоятельно настройте IP-адреса сети управления на остальных коммутаторах и проверьте их доступность

Собственно вот и вся магия. Зачастую к подобного рода действиям и сводится вся настройка, если вы не работаете в провайдере. С другой стороны, если вы работаете в провайдере, то, наверняка, такие вещи вам объяснять не нужно.

Если желаете знать больше об этом, читайте: VTP, QinQ, зарезервированные номера VLAN

Ещё один небольшой инструмент, который может немного увеличить удобство работы: banner. Это объявление, которое циска покажет перед авторизацией на устройство.

После motd вы указываете символ, который будет служить сигналом о том, что строка закончена. В это примере мы поставили “q”.

Относительно содержания баннера. Существует такая легенда: хакер вломился в сеть, что-то там поломал\украл, его поймали, а на суде оправдали и отпустили. Почему? А потому, что на пограничном роутере(между интернет и внутренней сетью), в banner было написано слово “Welcome”. “Ну раз просят, я и зашел”)). Поэтому считается хорошей практикой в баннере писать что-то вроде “Доступ запрещен!”.

Для упорядочивания знаний по пунктам разберём, что вам необходимо сделать:

1) Настроить hostname. Это поможет вам в будущем на реальной сети быстро сориентироваться, где вы находитесь.

2) Создать все вланы и дать им название

3) Настроить все access-порты и задать им имя

Удобно иногда бывает настраивать интерфейсы пачками:

4) Настроить все транковые порты и задать им имя:

5) Не забывайте сохраняться:

Итого: чего мы добились? Все устройства в одной подсети видят друг друга, но не видят устройства из другой. В следующем выпуске разбираемся с этим вопросом, а также обратимся к статической маршрутизации и L3-коммутаторам.

В общем-то на этом данный урок можно закончить. В видео вы сможете ещё раз увидеть, как настраиваются вланы. В качестве домашнего задания настройте вланы на коммутаторах для серверов.

Здесь вы можете скачать конфигурацию всех устройств:

liftmeup_configuration.zip.

P.S. Важное дополнение: в предыдущей части, говоря о native vlan мы вас немного дезинформировали. На оборудовании cisco такая схема работы невозможна.

Напомним, что нами предлагалось передавать на коммутатор msk-rubl-asw1 нетегированными кадры 101-го влана и принимать их там в первый.

Дело в том, что, как мы уже упомянули выше, с точки зрения cisco с обеих сторон на коммутаторах должен быть настроен одинаковый номер влана, иначе начинаются проблемы с протоколом STP и в логах можно увидеть предупреждения о неверной настройке. Поэтому 101-й влан мы передаём на устройство обычным образом, кадры будут тегированными и соответственно, 101-й влан тоже необходимо создавать на msk-rubl-asw1.

Ещё раз хотим заметить, что при всём желании мы не сможем охватить все нюансы и тонкости, поэтому и не ставим перед собой такой задачи. Такие вещи, как принцип построения MAC-адреса, значения поля Ether Type или для чего нужен CRC в конце кадра, вам предстоит изучить самостоятельно.

Спасибо соавтору этого цикла, Максиму aka gluck.

За предоставление дополнительных материалов хочу поблагодарить Наташу Самойленко

Читатели, не имеющие учётки на хабре, но имеющие вопросы, как и прежде, могут концентрировать их в ЖЖ.