спуфер что это такое

Что такое спуфинг?

Спуфинг — это вид киберпреступления, при котором злоумышленник имитирует известный контакт или организацию, чтобы обеспечить доверие жертвы. Некоторые атаки спуфинга нацелены на отдельных лиц, в то время как другие пытаются обмануть целые сети. Атаки с использованием спуфинга часто имеют целью получить доступ к конфиденциальной личной информации или обойти меры безопасности.

Атаки с использованием спуфинга электронной почты происходят, когда хакеры подделывают электронные письма так, что кажется, что они исходят от кого-то, кому вы доверяете. Атаки с использованием спуфинга SMS и идентификатора вызывающего абонента маскируются за телефонными номерами, принадлежащими другим людям или группам.

Между тем атаки с использованием IP-спуфинга и DNS-спуфинга манипулируют интернет-трафиком. Некоторые атаки, такие как перехват DNS, перенаправляют ваш трафик на вредоносные веб-сайты. Многие хакеры используют подмену IP-адреса для проведения DDoS-атак. Другие атаки направлены на перехват, остановку или перенаправление интернет-трафика, чтобы хакер мог получить доступ к конфиденциальным данным.

Как работает спуфинг?

Спуфинг работает путем маскировки источника данного сообщения. Электронные письма, телефонные звонки, SMS-сообщения, веб-сайты и даже сам интернет-трафик могут быть подделаны так, что кажется, что он идет откуда-то еще.

Возможно, вы заметили, что роботы-абоненты маскируют свой идентификатор вызывающего абонента другим номером, часто таким, который совпадает с кодом вашего города. Все типы спуфинга основаны на одном и том же общем принципе: сокрытие источника сообщения или данных.

Рисунок 1. Атаки со спуфингом маскируют источник сообщений, чтобы завоевать доверие жертвы.

Успешная атака спуфинга может привести вас на вредоносные веб-сайты, украсть ваши данные или заставить вас установить вредоносное ПО. Но с правильным программным обеспечением безопасности вы можете автоматически обнаруживать и блокировать атаки спуфинга, прежде чем они получат шанс обмануть вас.

Спуфинг против фишинга

Разница между фишингом и спуфингом заключается в том, что, хотя спуфинг маскирует источник или происхождение сообщения так, что кажется, что оно было отправлено кем-то другим, фишинг использует методы социальной инженерии, чтобы обманом заставить людей открывать сообщения или переходить по ссылкам и тем самым раскрывать конфиденциальные данные.

Спуфинг и фишинг часто связаны между собой, потому что злоумышленники, как правило, используют методы спуфинга, чтобы сделать свои фишинговые атаки более правдоподобными.

Хотя киберпреступники часто комбинируют спуфинг с фишинговыми атаками для кражи информации, не все спуфинговые атаки обязательно являются примерами фишинга. Многие атаки с подменой IP-адресов предназначены для заражения целых сетей вредоносным ПО, создания основы для будущих атак или включения DDoS-атак.

Хотя мошенники сначала начали подделывать идентификаторы вызывающих абонентов, с тех пор они расширились, включив спуфинг электронной почты, спуфинг SMS и методы фишинга для получения ценных личных данных в гораздо большем масштабе.

Рисунок 2. Хакеры используют спуфинг для проникновения в сети и распространения вредоносного ПО, а мошенники используют спуфинг, чтобы обмануть жертв.

Что такое подмена электронной почты?

Спуфинг электронной почты — злоумышленники создают впечатление, будто их электронные письма исходят от другого отправителя, например от руководителя компании, известного банка или другого доверенного лица или организации.

При подделке электронной почты хакеры изменяют адреса, файлы подписей, логотипы или другие визуальные элементы электронного письма, чтобы скрыть его истинный источник или цель. К наиболее часто подделываемым свойствам электронной почты относятся:

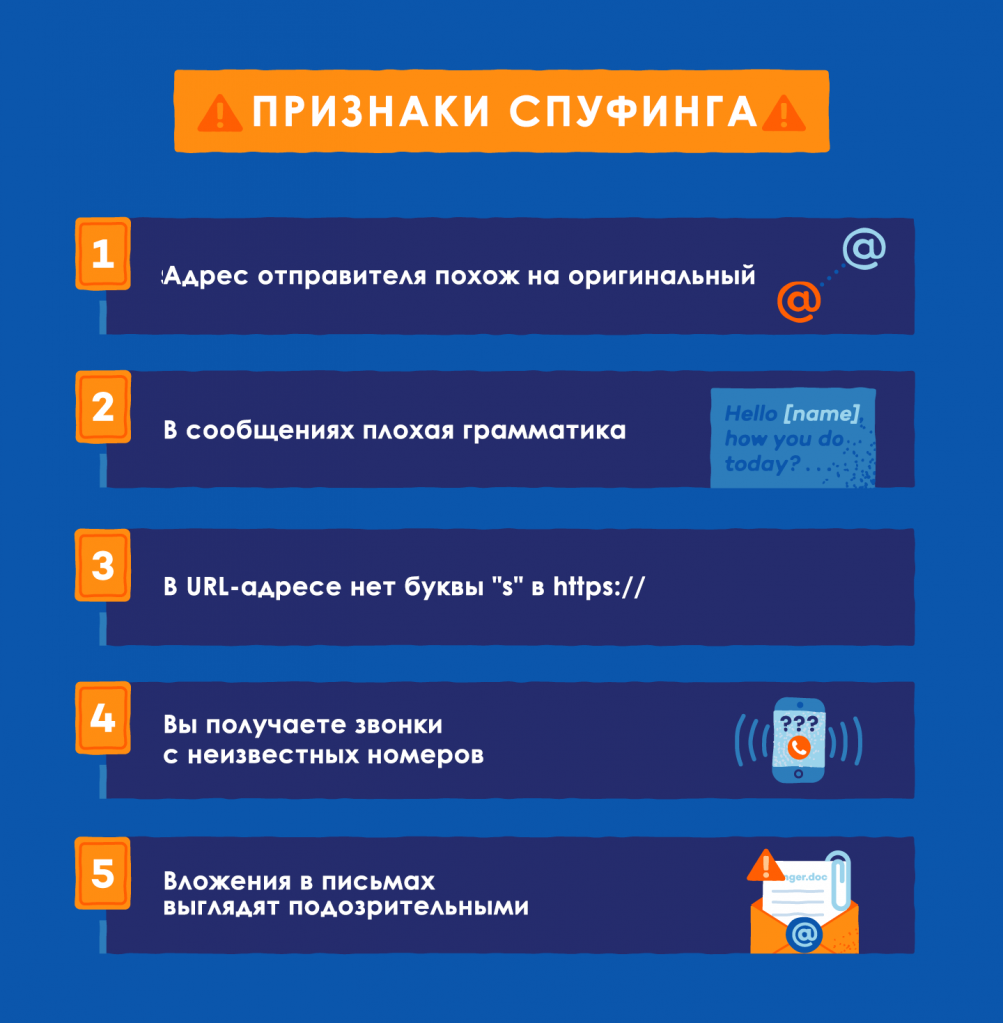

Предупреждающие признаки спуфинга электронной почты

1. Орфографические и грамматические ошибки

У законных компаний не должно быть опечаток в электронных письмах. Если вы обнаружите опечатки или неверные фразы, письмо может быть подделано.

2. Ошибки в написании адресов электронной почты

Для похожих адресов электронной почты, спуферы может поменять определенные буквы для подобных перспективным из них, как и цифра 1 для строчной L. Ищите незначительные орфографические ошибки, такие как «irss [точка] gov» вместо «irs [dot] gov», а также необычные или специальные символы.

3. Острая необходимость

Спуферы электронной почты могут попытаться вызвать беспокойство или панику, чтобы подтолкнуть вас к принятию поспешного решения. Они могут угрожать вам последствиями, если вы не будете действовать быстро, например, заявите, что ваша учетная запись будет закрыта или что вам грозит штраф, если вы не будете действовать сейчас.

4. Общее приветствие

Вместо того, чтобы использовать ваше настоящее имя, электронное письмо может адресовать вам «Уважаемый покупатель» или другое общее обращение. Законные электронные письма будут адресованы вам напрямую.

5. Запрос личной информации

Законным компаниям не нужно подтверждать ваше имя пользователя, пароль или реквизиты банковского счета по электронной почте. То же самое касается старшего или ИТ-персонала в вашей компании. Поддельные электронные письма попытаются обманом заставить вас поделиться этой информацией с злоумышленником.

6. Typosquatting

Тайпосквоттинг — это когда хакеры регистрируют адреса веб-сайтов, используя типичные ошибки, которые люди допускают при вводе URL-адресов для посещения законных сайтов. Подобный сайт будет имитировать реальный, но часто с целью получения ваших учетных данных для входа или для загрузки вредоносного ПО.

7. Несогласованность

Соответствует ли имя отправителя полю ОТ или имени в подписи электронного письма? Обращайте внимание на все, что не совпадает.

8. Странные вложения

Многие поддельные электронные письма содержат вложения, которые при открытии устанавливают на ваше устройство вредоносное ПО. Никогда не щелкайте и не открывайте вложения, которые вы не ожидаете получить, даже если вы доверяете отправителю — его адрес электронной почты может быть подделан или взломан.

9. Нет контактной информации

Законные электронные письма обычно содержат подпись с контактной информацией. В поддельных электронных письмах эта информация часто отсутствует.

Рисунок 3. Яркие признаки подделки электронной почты: поддельные адреса электронной почты ОТ, общие приветствия, ощущение срочности, подозрительные ссылки и отсутствие контактной информации в нижнем колонтитуле.

Что такое подмена IP-адреса?

IP-спуфинг — это когда злоумышленник изменяет информацию об IP-адресе в пакете данных, отправленном через Интернет, так, чтобы данные выглядели как поступающие с другого IP-адреса. Хакеры получают IP-адрес легитимного устройства, а затем изменяют исходный IP-адрес своего трафика, чтобы он соответствовал законному IP-адресу.

Подмена IP-адресов часто используется при запуске DDoS-атак, поэтому фактический IP-адрес источника скрыт и не может быть отслежен. Подмена IP-адреса обычно происходит двумя способами:

Обе эти стратегии IP-спуфинга наводняют целевой сервер трафиком, достаточным для отключения и других сбоев системы.

Другие виды спуфинга

Подмена веб-сайта

Поддельные веб-сайты заставляют людей поверить, что они взаимодействуют с законными сайтами или надежными компаниями. На первый взгляд поддельные сайты кажутся подлинными, но мошенники скрывают URL-адреса и поддомены, чтобы у пользователей Интернета возникло ложное чувство безопасности.

Подмена идентификатора вызывающего абонента

Злоумышленники и другие телефонные мошенники подделывают свои телефонные номера, чтобы они выглядели так, как будто они исходят из местного кода или связаны с надежной организацией. Когда жертва отвечает на эти спуфинговые звонки, спуфер пытается обманом заставить ее передать личные данные.

SMS-спуфинг

Спуферы могут изменить информацию об отправителе в SMS-сообщении, чтобы сделать свои атаки более правдоподобными. Спуфинговые текстовые сообщения часто содержат ссылки, которые устанавливают вредоносное ПО на устройство жертвы или ведут на поддельные веб-сайты.

Подмена GPS

Поддельные сигналы глобального позиционирования передают неверные координаты геолокации на устройства с поддержкой GPS. Люди могут использовать приложения для подделки GPS по многим причинам, например, заставить другие подключенные к GPS приложения думать, что они находятся в другом месте, чем они есть на самом деле.

Подмена DNS-сервера

Кибератаки могут манипулировать информацией DNS для перенаправления трафика на разные IP-адреса, перенаправляя жертв на сайты, распространяющие вредоносное ПО, компьютерных червей и вирусы.

Подмена ARP

Этот метод, также известный как отравленная маршрутизация ARP, пытается связать MAC-адрес злоумышленника с законным IP-адресом для получения данных, предназначенных для владельца настоящего IP-адреса. Подмена ARP используется для кражи или изменения данных, а также для атак типа « злоумышленник в середине» или перехвата HTTP-сеанса.

Как защитить себя от атак спуфинга

Будьте бдительны

Внимательно прочтите электронные письма и убедитесь, что вы знаете отправителя. Ищите поддельные адреса ОТ и темы, орфографические или грамматические ошибки.

Доверяйте своей интуиции

Не отвечайте на электронные письма или SMS-сообщения из неизвестных источников и дважды подумайте, прежде чем передавать личную информацию. Не переходите по подозрительным ссылкам и не открывайте странные вложения.

Подтвердите адрес электронной почты и номера телефонов

Сравните адреса электронной почты с ранее отправленными электронными письмами, чтобы убедиться, что они совпадают. Всегда ищите корпоративные телефонные номера с официальных сайтов.

Проверить ссылки

Наведите курсор на ссылки, чтобы проверить, ведут ли URL туда, куда вы ожидаете.

Используйте надежные пароли

Используйте безопасные и безопасные веб-сайты

Перед вводом платежной информации на веб-сайте убедитесь, что URL-адрес имеет букву «s» после http в адресе (https : //) и значок замка слева от поля адреса — два важных показателя безопасности веб-сайта

Обновите вашу ОС и браузер

Используйте надежный частный браузер и всегда обновляйте свою операционную систему, чтобы получать последние исправления безопасности от известных уязвимостей

Используйте надежное антивирусное программное обеспечение

Установите лучшее антивирусное программное обеспечение, какое только сможете найти, и постоянно обновляйте его

Защитите себя от спуфинговых атак с помощью антивирусного инструмента

Спуферы используют широкий спектр уловок, чтобы обмануть вас — от вредоносных вложений электронной почты до безобидных, но зараженных веб-сайтов. Надежный антивирус защитит вас от них всех. Автоматически обнаруживайте и блокируйте подобные атаки и угрозы, чтобы ваши данные были в безопасности, а на ваших устройствах не было вредоносных программ.

Новое в блогах

Состоит в сообществах

Приложения пользователя

Пошли всех от чужого имени.

Немного устаревшее, но актуально до сих пор. Учимся или как?

На этот раз стырено у Хакер.ру.

Обзор тулз для спуфинга под Вынь

Перец, тебе не приходило в голову расковырять пакет данных, напихать туда побольше мусора и бросить его в комп? Не из злого умысла, а так, ради эксперимента. Если приходило, то сейчас ты узнаешь многое о ковырялках и кидалках этих самых пакетов.

Прежде чем препарировать пакеты, давай выясним, зачем нам это нужно.

ЧТО ТАКОЕ СПУФЕР?

Например, отличие спуфера от обычного мылера в том, что он может сам перебрать файл со списком паролей. Или разослать тонны письмишек по разным адресам. К ним же можно отнести остальные брут-форсеры, например, ломалки ftp-аккаунтов. Но это не интересные спуферы, поскольку они только упрощают жизнь, но не позволяют делать что-то нестандартное.

ЧЕМ НИЖЕ, ТЕМ ИНТЕРЕСНЕЕ

Спуферы, скажем так, низкого уровня немного интересней. Это проги, которые позволяют послать любой TCP или UDP пакет. На первом месте стоит любимый telnet. Пользуя его на 80-м порту, можно узнать, какой стоит сервак у твоего «товарисча». Пользуя на 21-м порту, можно выяснить версию и производителя ftp-сервера. Вообще, это крайне полезная утилита. При желании и сноровке можно послать пакет buffer-overflow с шеллом. Но это равносильно написанию асм-кода в far’е, то есть теоретически возможно, но практически никто не пробовал.

Спуферы пакетного уровня дают возможность посылать вообще все, что тебе угодно. То есть ты можешь послать пакет с битой контрольной суммой. С неверным исходящим IP-адресом. С левым исходящим портом (даже нулевым). Можно вообще натворить очень много. Именно этот вид спуферов, как правило, рассматривается как «спуферы». На принципе ложного посыла исходящего IP, то есть как бы подмене твоего адреса, основана атака, называемая smurf.

В таких прогах обычно можно посылать пакеты, формируя их на Ethernet уровне. То есть можно послать абсолютно правильный пакет, но с другой сетевой карточки, которой и в природе может не существовать.

ПРИКЛАДУХА

Прежде всего хочется вспомнить IcnewQ. В ней под spoof понималась рассылка сообщений от другого UIN-а. Само по себе безобидное занятие, но только не для древней 98-ой аси. Достаточно было послать сообщения от примерно пятидесяти человек, для того чтобы запарить перца и добиться от него удаления сообщений без предварительного просмотра. После чего послать ему сообщение от его же UIN-а. Это называлось хана тете асе. После удаления самого себя перец улетал из аськиной сети, иногда просто до перезагрузки, иногда до переустановки аси. Для аси есть еще один высокоуровневый флудер, который зовется ICQRevenge. С него можно заслать пачку писем, которые светятся в асе такими маленькими беленькими конвертиками. Шутка по сути тоже безобидная. Но если перец ушел спать и отрубил асю, можно было заслать даже на медленном модеме эдак тысяч десять письмишек. После его выхода в он-лайн наступал жуткий ступор, с визгом аси и концом Интернета. Это не pop3, а следовательно, зайти на сервак и просто грохнуть все сообщения не выйдет. Нужно было долго и нудно принимать их, при этом выслушивая ненавистные к тому времени звуки. Есть еще пачка мыл-бомберов и брут-форсеров, но это уже не так интересно.

ДРУГИЕ ТУЛЗЫ

Низкоуровневый спуфер, как ты уже прочитал, это в первую очередь Telnet. В первую, потому как доступен практически везде и не требует много ресурсов. Есть еще такая хорошая прога X-Spider, в которой есть и TCP, и UDP коннектор. То есть ты можешь послать из этой проги лажовые данные по обоим основным протоколам. TCP коннектор ничем особым от телнета не отличается. Единственная разница: он отсылает данные по нажатию на пимпочку, а телнет шлет их во время набора. Но если есть возможность качать, то для этих целей лучше использовать netcat, портированный с линукса. В нем есть возможность и посылать, и принимать данные на любом порту. Это такая универсальная слушалка-посылалка. Как правило, именно ее применяют при buffer overflow, если ломают W32-тачку.

К этому же бравому семейству можно отнести прогу hangupping. Сия прога отлично работает против модемщиков: она отсылает пинг с данными «+++ATH0», на что второй комп пытается послать ответ с теми же данными. И если у него модем не ZyXEL и он не поменял код управляющего символа на что-нибудь отличное от «+», он банально падает. То есть его модем, перехватив «+++», считает, что это к нему обращаются и, получив команду «ATH0», кладет трубочку.

Очень хорошо работает против многих внутренних модемов. Соответственно не работает в локалке.

ПАКЕТЫ, ПАКЕТИКИ!

И, наконец, самое вкусное. Для W2K моими пеленгаторами толком ничего безглючно работающего не найдено. Есть проги, которые умеют слать ARP-пакеты, есть проги, которые пытаются слать Ethernet пакеты, но на практике вылетает только 1 из 5 посылок. Зато под 98-ми и четвертой NT все работает. Первый в списке победителей, как ни странно, сниффер. Звать его NetXray. В нем есть функция посылки пакета. При этом можно собрать пакет руками и посмотреть, что получится. Можно собрать на каркасе, то есть контрольную сумму за тебя просчитает прога. Можно даже вообще не собирать, а просто выловить пакеты из сети и перепослать их. Кстати, последняя вещь очень пригодится для облома качающих. То есть можно перепосылать пакеты из ftp-сессии, что достаточно часто приводит к краху ftp-клиента.

При посылке пакета вручную можно замутить множественную дефрагментацию. То есть послать пакет на открытие сессии. Пообещать прислать 60 кило инфы. Послать несколько пакетов, примерно на 55 кило, указав в каждом флаг дефрагментации, то есть что это еще не вся инфа. После чего открыть вторую сессию и повторить. Это приведет к тому, что на тачке будет забиваться память по 55 кило за раз. Освободить она ее не может, потому как ждет окончания. Конечно, сессии отвалятся по тайм-ауту, поэтому данный способ отлично работает в локалке и практически не причиняет вреда на модемном соединении. При такой атаке можно даже не заморачиваться на TCP пакетах, все это отлично работает и на ICMP уровне.

Используя возможность отсылать пакеты с ложным исходящим IP-шником, можно сделать мини-smurf. Основная сила этого вида атаки в количестве «размноженных» пакетов. Есть такая хорошая вещь, как broadcast-адрес. Это последний адрес в подсети. То есть если сеть с адресом 1.2.3.0 и маской 255.255.255.0, то бродкастовый IP будет 1.2.3.255. Его получат все машины, и при нормальных условиях они должны будут на него ответить. Допустим, что в сети реально существует 50 компов. Тогда, послав всего один пакет, мы получим в ответ 50 пакетов. А если подменить исходящий IP, то получим не мы, а тот перец, который сидит на этом IP. Если у тебя уже есть на примете такая сетка, то запуская Х-рей на прослушку исходящего трафика и яростно пингуй эту сетку. После этого тебе надо отобрать 1-2 наиболее понравившихся пакета и исправить в них исходящий IP-адрес. Все, smurf своими руками готов!

ВСЕ РУЧКАМИ

Для старого доброго 98-го и модемного соединения есть еще прога Exploit Generator.

Она позволяет слать пакеты прямиком через RAS, то есть эмулируя практически всю систему формирования пакетов. В нем есть очень навороченный спуфер и достаточно продвинутый бомбер стандартными Land и smurf пакетами. Тут можно формировать абсолютно любой пакет IP-уровня. Автоматом просчитывается только Ethernet протокол. Можешь слать с нулевого порта, можешь посылать от левого IP-шника. Можно даже побаловаться с установкой флагов RST, FIN, SYN и т.д. Незаменимая вещь для syn-flood! Позволяет отослать запросов на тысячи соединений за считанные секунды. Многие параметры умеет брать на лету. То есть можешь скопировать из аси IP собеседника, а вот вставка его в качестве цели и нажатие кнопочки kill уже произойдет автоматом. Правда, может возникнуть маленькое недоразумение, если ты просто любишь смотреть IP в аське. Только посмотрел, а его уже и нет :).

ЗЫ: можно поворчать по доброму? Статью спёрла без проверки на собственном опыте и редакции. Как чужую одежду одела. Запущу свою красаву, хоть irus или другие. и тогда покажу в работе.

Что такое спуфинг и как предотвратить спуфинг-атаку

Как правило, основная цель спуфинга – получить доступ к личной информации, украсть деньги, обойти контроль доступа к сети или распространить вредоносное ПО через ссылки на зараженные веб-страницы или зараженные файлы, вложенные в электронное письмо / сообщение. При любой форме общения в Интернете мошенники будут пытаться использовать спуфинг, чтобы попытаться украсть вашу онлайн-личность и ИТ-активы.

Предлагаем вам подробнее узнать о том, как происходит спуфинг, какие существуют типы спуфинг-атак, как определить спуфинг, и как его предотвратить.

Как происходит спуфинг

Термин «spoof» (спуф) в английском языке существует уже более века и относится к любой форме обмана. Однако сегодня он в основном используется в тех случаях, когда речь идет о кибер-преступности. Каждый раз, когда мошенник маскирует себя под другого человека (организацию, сайт, отправитель и пр.), то такой случай – это спуфинг.

Спуфинг может применяться к различным коммуникационным каналам и задействовать различные уровни технических ноу-хау. Чтобы спуфинг-атака была успешной, она должна включать в себя определенный уровень социальной инженерии. Это означает, что методы, которые используют мошенники, способны эффективно обмануть своих жертв и заставить их предоставить свою личную информацию. Мошенники используют методы социальной инженерии, чтобы играть на уязвимых человеческих качествах, таких как жадность, страх и наивность.

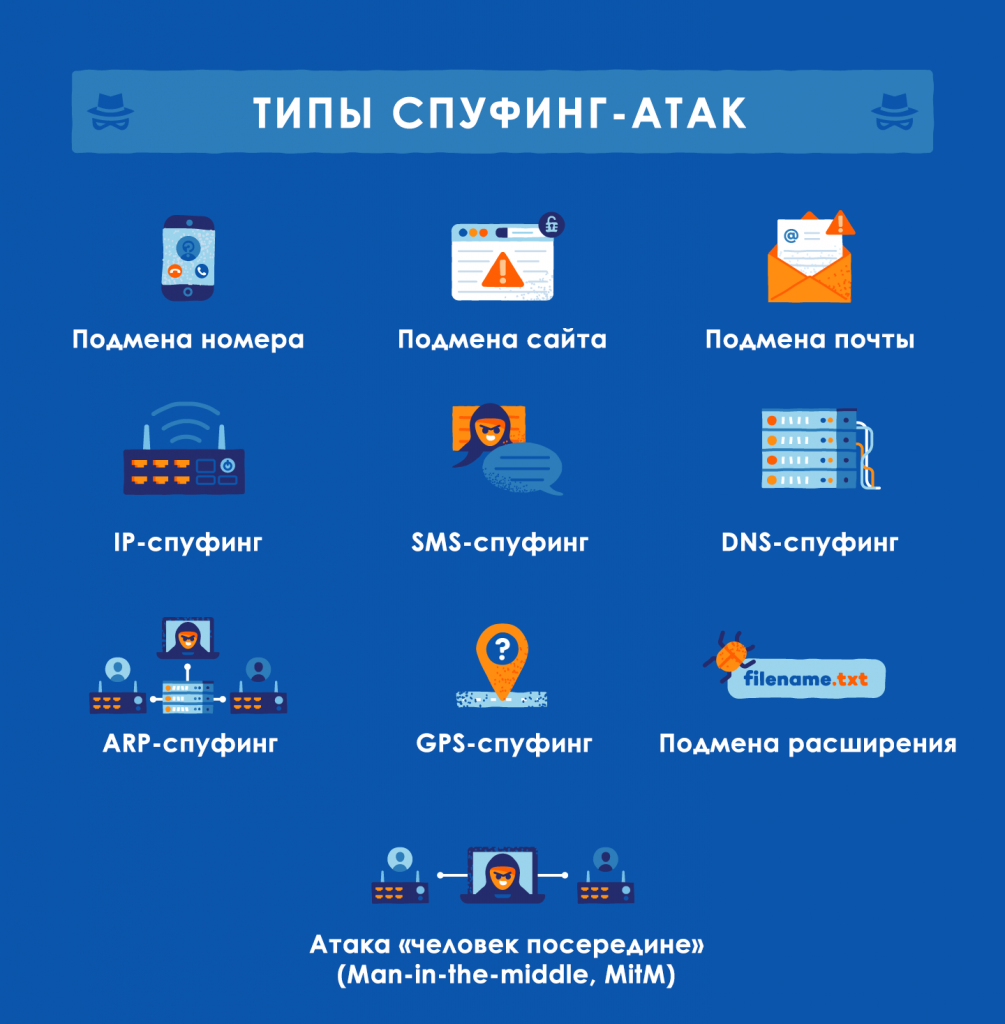

Типы спуфинг-атак

Спуфинг может быть реализован в разных формах и типах атак, которых вы должны остерегаться. Вот несколько примеров различных видов спуфинга:

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

Идентификатор вызывающего абонента (Caller ID) позволяет получателю телефонного звонка определить личность того, кто звонит. Такой вид спуфинга происходит в тех случаях, когда мошенник использует ложную информацию для изменения идентификатора вызывающего абонента (т.е. мошенник звонит якобы с другого телефона – например, телефон вашего друга). Поскольку спуфинг с подменой идентификатора вызывающего абонента делает невозможной блокировку номера, многие телефонные мошенники используют такой вид спуфинга, чтобы скрыть свой реальный номер телефона, с которого осуществляется данный звонок, чтобы в конечном итоге скрыть свою личность. Иногда мошенники используют ваш код города, чтобы создать впечатление, что звонок местный.

Большинство спуфинг-атак с подменой идентификатора вызывающего абонента происходит с помощью VoIP (Voice over Internet Protocol), который позволяет мошенникам создавать номер телефона и имя идентификатора вызывающего абонента по своему выбору. Как только получатель звонка ответит на звонок, мошенник попытается убедить его предоставить ему требуемую важную информацию.

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой сайта – это тип спуфинг-атаки, в рамках которой мошенник пытается создать опасный (вредоносный) сайт похожим на надежный безопасный сайт (например, известного банка), используя его шрифты, цвета и логотипы. Такой спуфинг проводится путем репликации оригинального надежного сайта с целью привлечения пользователей на специально созданный поддельный фишинговый или вредоносный сайт. Такие «скопированные» сайты, как правило, имеют примерно такой же адрес сайта, как и исходный оригинальный сайт, а потому, на первый взгляд, кажутся обычным пользователям реальными (оригинальными) сайтами. Однако такие «скопированные» сайты обычно создаются для незаконного получения личной информации посетителя сайта.

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Также в качестве адресов электронной почты отправителей могут подставляться те адреса, которые очень похожи на адреса известных вам отправителей (незаметная разница в букве/цифре), либо мошенник может маскировать поле «От» (“From”) с адресом отправителя и в точности указывать тот адрес электронной почты, которому вы можете доверять.

Спуфинг с подменой IP-адреса (IP Spoofing)

Когда мошенник стремится скрыть реальное местоположение в Интернете того места, откуда запрашиваются или куда отправляются данные пользователя/жертвы, то обычно используется спуфинг с подменой IP-адреса. Цель IP-спуфинга состоит в том, чтобы заставить компьютер жертвы думать, что информация, отправляемая мошенником пользователю, исходит из надежного источника, что позволяет вредоносному контенту доходить до пользователя.

Спуфинг с подменой DNS-сервера (DNS Server Spoofing)

Спуфинг с подменой Domain Name System (DNS), также известный как «отравление кэша», используется для перенаправления трафика пользователя на поддельные IP-адреса. Такой метод позволяет перенаправлять пользователей на вредоносные сайты. В рамках такой атаки мошенник меняет IP-адреса DNS-серверов, указанных на компьютере жертвы, на поддельные IP-адреса, который мошенник хочет использовать для обмана жертвы.

ARP-спуфинг (ARP Spoofing)

ARP-спуфинг (Address Resolution Protocol) часто используется для изменения или кражи данных, а также для взлома компьютера жертвы внутри его сессии (подключения). Для этого злоумышленник свяжет себя с IP-адресом жертвы, чтобы иметь возможность получить доступ к тем данным, которые изначально предназначались для владельца этого IP-адреса (т.е. жертвы).

SMS-спуфинг (Text Message Spoofing)

GPS-спуфинг (GPS Spoofing)

Атака типа GPS-спуфинг происходит для «обмана» GPS-приемника, когда передаются поддельные сигналы, которые напоминают настоящие. Другими словами, мошенник притворяется, что находится в одном месте, а на самом деле находится в другом. Мошенники могут использовать такой прием, чтобы, например, взломать GPS в автомобиле и отправить вас по ложному адресу или даже вмешаться в GPS-сигналы кораблей, самолетов и т.д. Любое мобильное приложение, которое полагается на данные о местоположении смартфона, может стать мишенью для такого типа атаки.

Атака посредника или «человека посередине» (Man-in-the-middle Attack, MitM)

Атаки типа Man-in-the-middle (MitM) происходят в тех случаях, когда мошенник взламывает Wi-Fi сеть или создает дублирующую поддельную Wi-Fi сеть в том же месте для перехвата веб-трафика между двумя сторонами подключения (отправитель и получатель трафика). С помощью такой атаки мошенники могут перенаправлять к себе используемую жертвой конфиденциальную информацию, такую как логины, пароли или номера банковских карт.

Спуфинг с подменой расширений файлов (Extension Spoofing)

Чтобы замаскировать вредоносные программы, мошенники часто используют спуфинг с подменой расширений. Например, они могут переименовать файл в «filename.txt.exe», спрятав вредоносную программу внутри расширения. Таким образом, файл, который кажется текстовым документом, на самом деле при его открытии запускает вредоносную программу.

Как узнать, не применяют ли к вам методы спуфинга

Если вы подозреваете, что вас обманывают, обратите внимание на следующие индикаторы наиболее распространенных типов спуфинга:

Спуфинг с подменой адреса электронной почты (Email Spoofing)

Спуфинг с подменой сайта (Website Spoofing)

Спуфинг с подменой номера вызывающего абонента (Caller ID Spoofing)

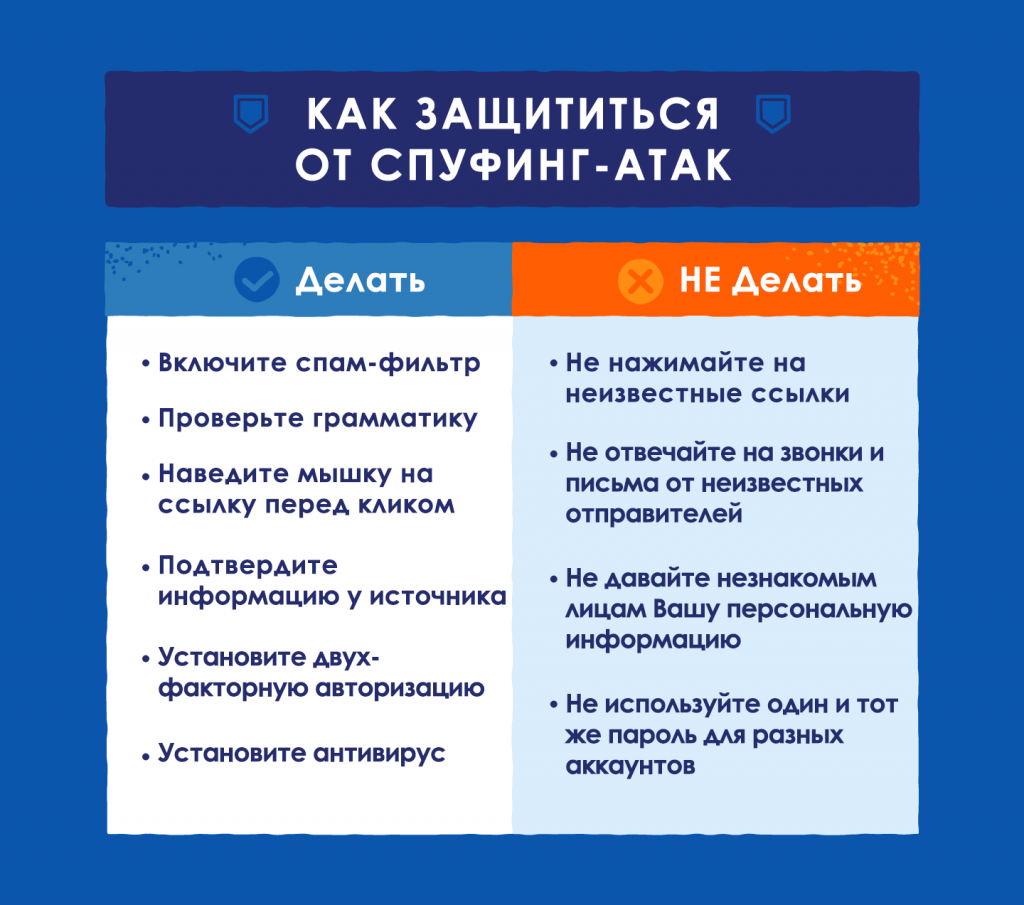

Как защититься от спуфинг-атак

Существует ряд рекомендаций, которым вам следует придерживаться, чтобы защитить себя от спуфинг-атак. Оставайтесь на шаг впереди мошенников с нашими полезными советами, что следует делать, а что делать не следует:

Следует делать

НЕ следует делать

Если вы считаете, что вас обманули, вы можете подать жалобу в центр защиты прав потребителей. Вы также можете обратиться в местное отделение полиции, если потеряли деньги из-за обмана. Также советуем вам использовать антивирусное программное обеспечение, чтобы обезопасить свою цифровую жизнь и защитить себя от обмана и спуфинга.