сетевой каталог что это

сетевой каталог

Смотреть что такое «сетевой каталог» в других словарях:

Каталог ресурсов в Интернете — Каталог сайтов Интернета, или каталог Интернет ресурсов, или просто Интернет каталог (англ. web directory), структурированный набор ссылок на сайты с кратким их описанием. Сайты внутри каталога разбиваются по темам, а внутри тем могут… … Википедия

Сетевой нейтралитет — … Википедия

Каталог (файловая система) — У этого термина существуют и другие значения, см. Каталог. Каталог (англ. directory справочник, указатель) объект в файловой системе, упрощающий организацию файлов. Типичная файловая система содержит большое количество файлов и… … Википедия

Gopher (сетевой протокол) — Gopher Название: Gopher Порт/ID: 70/TCP Спецификация: RFC 1436 Основные реализации (клиенты): Mozilla Firefox, Microsoft Windows: IE 5.x, IE 6 (ограничено MS) Gopher сетевой протокол распределённого поиска и передачи документов, бывший широко рас … Википедия

информационно-поисковая система — совокупность средств хранения, поиска и выдачи по запросу нужной информации. Поиск (размещение) информации в информационно поисковой системе осуществляется вручную или с помощью компьютера в соответствии с принятым информационным языком по… … Энциклопедия техники

Дудревилль, Леонардо — Леонардо Дудревилль итал. Leonardo Dudreville Дата рождения: 4 апреля 1885(1885 04 04) Место рождения … Википедия

Ерёменко, Владимир Евгеньевич — В Википедии есть статьи о других людях с такой фамилией, см. Ерёменко. В Википедии есть статьи о других людях с именем Ерёменко, Владимир. Владимир Евгеньевич Ерёменко[1] (р. 28 августа 1963, Астрахань[1]) российский археолог, ведущий сайта … Википедия

Программы UNIX-подобных операционных систем — Это список популярных программ, работающих в операционных системах основанных на UNIX (POSIX совместимых). Некоторые из этих программ являются стандартными для UNIX подобных систем. Содержание 1 Системный софт 1.1 Общего назначения … Википедия

Сетевая литература — (сетература[1]) понятие, предлагаемое некоторыми публицистами для обозначения совокупности литературных произведений, основной средой существования которых является Интернет. От вопроса о сетевой литературе (которая если существует, то… … Википедия

Рунет — Информационные материалы о Рунете Эта статья о рунете; об Интернете в России см.: Интернет в России. Рунет («ru» код России, русского языка или имени домена + «net» сеть) часть Интернета. Термин не имеет однозначного толкования … Википедия

Рунет (термин) — Необходимо перенести содержимое этой статьи в статью «Интернет на русском языке». Вы можете помочь проекту, объединив статьи. В случае необходимости обсуждения целесообразности объединения, замените этот шаблон на шаблон <<к объединению>> … Википедия

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

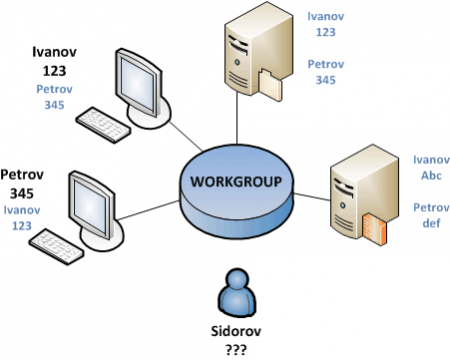

Что бы понять, что такое служба каталогов и для чего она нужна, рассмотрим организацию локальной сети на примере некого развивающегося предприятия. Первоначально, имея несколько компьютеров их объединяют в сеть на основе рабочей группы. Зачем? Для того, чтобы совместно использовать общие ресурсы: папки и файлы, принтеры, доступ в интернет.

Пока предприятие маленькое, все друг друга знают и постоянно на виду в сети используется гостевая модель доступа, как наиболее простая в реализации. Это значит что любой пользователь, имея ПК, физически подключенный к сети, может получить доступ к любым ее ресурсам.

По мере развития фирма расширяется, появляется деление на отделы и возникает необходимость разделения доступа к ресурсам. В рабочей группе все компьютеры равноправны, поэтому, для обеспечения доступа к некому ресурсу, на данном ПК должны быть заведены учетные записи для каждого пользователя, которому необходимо обеспечить доступ. Администратор сети в рабочей группе понятие весьма условное, на каждом ПК имеется свой, локальный, администратор, не имеющий аналогичных полномочий на других компьютерах. Рассмотрим схему более подробно:

В нашей рабочей группе имеются два ПК на которых работают пользователи Иванов (логин: Ivanov, пароль 123) и Петров (логин: Petrov, пароль 345). Для того, чтобы Иванов имел доступ к общим ресурсам Петрова, на его (Петрова) компьютере необходимо добавить учетную запись Ivanov и наоборот. Через некоторое время в сети появляется файловый сервер, на котором необходимо добавить все учетные записи пользователей, которые должны иметь доступ к его ресурсам. Отдельно стоит поговорить об организации доступа в интернет, обычно для этого используют стороннее ПО со своим списком пользователей и своим методом авторизации, что выливается в еще один список пользователей и еще один набор паролей.

Что мы имеем в итоге? Каждый пользователь имеет несколько паролей (а то и несколько пар логин-пароль): от учетной записи, от интернета. В дальнейшем, при появлении в сети новых сервисов (эл. почта, службы терминалов и т.п.), этот список будет только расти. Теперь представим ситуацию, когда Иванов решил поменять пароль к своей учетной записи. Пароль также придется сменить на всех ПК и серверах сети или при доступе к ним Иванову придется отдельно авторизовываться со своим старым паролем.

И вот, в один прекрасный день (но явно не для админа), в нашу организацию пришел работать Сидоров. Его учетную запись следует создать на всех ПК и серверах к которым он должен иметь доступ. А если компьютеров в сети не один десяток? А если завтра он перейдет в другой отдел и должен будет иметь доступ к ПК Иванова, но не иметь доступа к ПК Петрова? Да, админу не позавидуешь.

Вот здесь и выходит на первый план необходимость в едином хранилище учетных записей пользователей и ресурсов локальной сети и таким хранилищем выступает служба каталогов. При этом мы переходим от организации сети на базе рабочей группы к доменной структуре, которая более сложная, но в тоже время позволяет четко выстроить иерархию доступа к ресурсам вашей сети. Вернемся к нашей схеме:

Существует довольно много реализаций служб каталогов, наиболее распространенной и богатой по возможностям является Active Directory от Microsoft, существуют также открытые решения, такие как OpenLDAP, Apache Directory Server, 389 Directory Server, домен Samba и иные. Все эти решения, их достоинства и недостатки мы более подробно рассмотрим в следующей статье.

Что такое сетевой каталог

Сетевой каталог

Всем привет. Есть необходимость в сетевом каталоге. Опишу ситуацию: есть комп с xp sp2, есть.

Здравствуйте! Не удаётся смонтировать по сети каталог, который успешно смонтировался несколько.

Что такое файловый буфер? Что такое режим (модификатор) доступа, при работе с файлами?

Что такое файловый буфер? Что такое режим (модификатор) доступа, при работе с файлами?

Что такое IIS и что такое PWS? Почему одно без другого не работает?

вот уже второй день пытаюсь немного разобраться в АСП. накидал небольшую тестовую страничку. но с.

Что такое рекурсивный тип данных? Что такое конструкция рекурсивного типа?

Что такое напряжение и что такое сила тока с позиции заряженных частиц

Объясните пожалуйста, что такое напряжение и что такое сила тока с позиции заряженных частиц.

Что такое монитор и что такое мьютекс? Это же разные вещи?

Здравствуйте. В разных айти-статьях по-разному используют эти термины, причём часто их путают друг.

Объект TDictionary. Что такое ключ и что такое значение?

Из прочитанного в гугле понял что это нечто наподобие какого-то словаря: Коллекция пар.

Что такое метод equals() и что такое класс Object

Ответи на два вопроса очень надо 1) Что такое метод equals(). Чем он отличается от операции ==.

Служба каталогов Active Directory

Решение проблемы управления такой разнородной сетью было найдено с разработкой службы каталога. Службы каталога предоставляют возможности управления любыми ресурсами и сервисами из любой точки независимо от размеров сети, используемых операционных систем и сложности оборудования. Информация о пользователе, заносится единожды в службу каталога, и после этого становится доступной в пределах всей сети. Адреса электронной почты, принадлежность к группам, необходимые права доступа и учетные записи для работы с различными операционными системами — все это создается и поддерживается в актуальном виде автоматически. Любые изменения, занесенные в службу каталога администратором, сразу обновляются по всей сети. Администраторам уже не нужно беспокоиться об уволенных сотрудниках — просто удалив учетную запись пользователя из службы каталога, он сможет гарантировать автоматическое удаление всех прав доступа на ресурсы сети, предоставленные ранее этому сотруднику.

6.1 Основные термины и понятия (лес, дерево, домен, организационное подразделение). Планирование пространства имен AD. Установка контроллеров доменов

Модели управления безопасностью: модель «Рабочая группа» и централизованная доменная модель

Как уже говорилось выше, основное назначение служб каталогов — управление сетевой безопасностью. Основа сетевой безопасности — база данных учетных записей (accounts) пользователей, групп пользователей и компьютеров, с помощью которой осуществляется управление доступом к сетевым ресурсам. Прежде чем говорить о службе каталогов Active Directory, сравним две модели построения базы данных служб каталогов и управления доступом к ресурсам.

Модель «Рабочая группа»

Данная модель управления безопасностью корпоративной сети — самая примитивная. Она предназначена для использования в небольших одноранговых сетях (3–10 компьютеров) и основана на том, что каждый компьютер в сети с операционными системами Windows NT/2000/XP/2003 имеет свою собственную локальную базу данных учетных записей и с помощью этой локальной БД осуществляется управление доступом к ресурсам данного компьютера. Локальная БД учетных записей называется база данных SAM ( Security Account Manager ) и хранится в реестре операционной системы. Базы данных отдельных компьютеров полностью изолированы друг от друга и никак не связаны между собой.

Пример управления доступом при использовании такой модели изображен на рис. 6.1.

В данном примере изображены два сервера (SRV-1 и SRV-2) и две рабочие станции (WS-1 и WS-2). Их базы данных SAM обозначены соответственно SAM-1, SAM-2, SAM-3 и SAM-4 (на рисунке базы SAM изображены в виде овала). В каждой БД есть учетные записи пользователей User1 и User2. Полное имя пользователя User1 на сервере SRV-1 будет выглядеть как «SRV-1\User1», а полное имя пользователя User1 на рабочей станции WS-1 будет выглядеть как «WS-1\User1». Представим, что на сервере SRV-1 создана папка Folder, к которой предоставлен доступ по сети пользователям User1 — на чтение (R), User2 — чтение и запись (RW). Главный момент в этой модели заключается в том, что компьютер SRV-1 ничего «не знает» об учетных записях компьютеров SRV-2, WS-1, WS-2, а также всех остальных компьютеров сети. Если пользователь с именем User1локально зарегистрируется в системе на компьютере, например, WS-2 (или, как еще говорят, «войдет в систему с локальным именем User1 на компьютере WS-2»), то при попытке получить доступ с этого компьютера по сети к папке Folder на сервере SRV-1 сервер запросит пользователя ввести имя и пароль (исключение составляет тот случай, если у пользователей с одинаковыми именами одинаковые пароли).

Модель «Рабочая группа» более проста для изучения, здесь нет необходимости изучать сложные понятия Active Directory. Но при использовании в сети с большим количеством компьютеров и сетевых ресурсов становится очень сложным управлять именами пользователей и их паролями — приходится на каждом компьютере (который предоставляет свои ресурсы для совместного использования в сети) вручную создавать одни и те же учетные записи с одинаковыми паролями, что очень трудоемко, либо делать одну учетную запись на всех пользователей с одним на всех паролем (или вообще без пароля), что сильно снижает уровень защиты информации. Поэтому модель «Рабочая группа» рекомендуется только для сетей с числом компьютеров от 3 до 10 (а еще лучше — не более 5), при условии что среди всех компьютеров нет ни одного с системой Windows Server.

Доменная модель

В доменной модели существует единая база данных служб каталогов, доступная всем компьютерам сети. Для этого в сети устанавливаются специализированные серверы, называемые контроллерами домена, которые хранят на своих жестких дисках эту базу. На рис. 6.2. изображена схема доменной модели. Серверы DC-1 и DC-2 — контроллеры домена, они хранят доменную базу данных учетных записей (каждый контроллер хранит у себя свою собственную копию БД, но все изменения, производимые в БД на одном из серверов, реплицируются на остальные контроллеры).

В такой модели, если, например, на сервере SRV-1, являющемся членом домена, предоставлен общий доступ к папке Folder, то права доступа к данному ресурсу можно назначать не только для учетных записей локальной базы SAM данного сервера, но, самое главное, учетным записям, хранящимся в доменной БД. На рисунке для доступа к папке Folder даны права доступа одной локальной учетной записи компьютера SRV-1 и нескольким учетным записям домена (пользователя и группам пользователей). В доменной модели управления безопасностью пользователь регистрируется на компьютере («входит в систему») со своей доменной учетной записью и, независимо от компьютера, на котором была выполнена регистрация, получает доступ к необходимым сетевым ресурсам. И нет необходимости на каждом компьютере создавать большое количество локальных учетных записей, все записи созданы однократно в доменной БД. И с помощью доменной базы данных осуществляется централизованное управление доступом к сетевым ресурсам независимо от количества компьютеров в сети.

Назначение службы каталогов Active Directory

Active Directory отвечает не только за создание и организацию этих небольших объектов, но также и за большие объекты, такие как домены, OU (организационные подразделения ) и сайты.

Служба каталогов Active Directory (сокращенно — AD ) обеспечивает эффективную работу сложной корпоративной среды, предоставляя следующие возможности:

Терминология

Домен

Основной единицей системы безопасности Active Directory является домен. Домен формирует область административной ответственности. База данных домена содержит учетные записи пользователей, групп и компьютеров. Большая часть функций по управлению службой каталогов работает на уровне домена (аутентификация пользователей, управление доступом к ресурсам, управление службами, управление репликацией, политики безопасности).

Имена доменов Active Directory формируются по той же схеме, что и имена в пространстве имен DNS. И это не случайно. Служба DNS является средством поиска компонент домена — в первую очередь контроллеров домена.

Контроллеры домена — специальные серверы, которые хранят соответствующую данному домену часть базы данных Active Directory. Основные функции контроллеров домена:

Настоятельно рекомендуется в каждом домене устанавливать не менее двух контроллеров домена — во-первых, для защиты от потери БД Active Directory в случае выхода из строя какого-либо контроллера, во-вторых, для распределения нагрузки между контроллерами.

Дерево

Дерево является набором доменов, которые используют единое связанное пространство имен. В этом случае «дочерний» домен наследует свое имя от «родительского» домена. Дочерний домен автоматически устанавливает двухсторонние транзитивные доверительные отношения с родительским доменом. Доверительные отношения означают, что ресурсы одного из доменов могут быть доступны пользователям других доменов.

Пример дерева Active Directory изображен на рис. 6.3. В данном примере домен company.ru является доменом Active Directory верхнего уровня. От корневого домена отходят дочерние домены it.company.ru и fin.company.ru. Эти домены могут относиться соответственно к ИТ-службе компании и финансовой службе. У домена it.company.ru есть поддомен dev.it.company.ru, созданный для отдела разработчиков ПО ИТ-службы.

Корпорация Microsoft рекомендует строить Active Directory в виде одного домена. Построение дерева, состоящего из многих доменов необходимо в следующих случаях:

Наиболее крупная структура в Active Directory. Лес объединяет деревья, которые поддерживают единую схему ( схема Active Directory — набор определений типов, или классов, объектов в БД Active Directory). В лесу между всеми доменами установлены двухсторонние транзитивные доверительные отношения, что позволяет пользователям любого домена получать доступ к ресурсам всех остальных доменов, если они имеют соответствующие разрешения на доступ. По умолчанию, первый домен, создаваемый в лесу, считается его корневым доменом, в корневом домене хранится схема AD.

Новые деревья в лесу создаются в том случае, когда необходимо построить иерархию доменов с пространством имен, отличным от других пространств леса. В примере на рис. 6.3 российская компания могла открыть офис за рубежом и для своего зарубежного отделения создать дерево с доменом верхнего уровня company.com. При этом оба дерева являются частями одного леса с общим «виртуальным» корнем.

При управлении деревьями и лесами нужно помнить два очень важных момента:

Организационные подразделения (ОП).

Организационные подразделения ( Organizational Units, OU ) — контейнеры внутри AD, которые создаются для объединения объектов в целях делегирования административных прав и применения групповых политик в домене. ОП существуют только внутри доменов и могут объединять только объекты из своего домена. ОП могут быть вложенными друг в друга, что позволяет строить внутри домена сложную древовидную иерархию из контейнеров и осуществлять более гибкий административный контроль. Кроме того, ОП могут создаваться для отражения административной иерархии и организационной структуры компании.

Глобальный каталог

Глобальный каталог является перечнем всех объектов, которые существуют в лесу Active Directory. По умолчанию, контроллеры домена содержат только информацию об объектах своего домена. Сервер Глобального каталога является контроллером домена, в котором содержится информация о каждом объекте (хотя и не обо всех атрибутах этих объектов), находящемся в данном лесу.

Сетевые каталоги

представляют собой не продукт и даже не технологию. Скорее эШфилосрфик, описанная спецификацией Directory-Enabled Networks (DEN) и позво- ляющШ5связаТь службь1, доступные в сети и клиентов, использующих эту сеть. Спецификация!^ EN’позволяет приложениям расширить возможности сети и одновременно повысить качество обслуживания этих приложений сетью, фактически DEN состоит из следующих двух частей. • fe

1. Спецификацияобъективно-ориентированной информационной модели, описывающей сетевые элементы и службы как часть управляемой среды, независимо от типа хранилииш.

2. Преобразование эт^»й информации в форму, удобную для реализации в каталоге, который ^спользует в качестве протокола доступа LDAP или Х.500.

Более подробные сведения о сетевых каталогах содержатся в книге Джона Страсс- нера (John Strassner) Directory Enabled Networks.

Объективно-ориентированное моделирование информации

Информационная модель принципиально отличается от модели данных или схемы (рис. 53.1). *

Модель даиных представляет собой представление характеристик совокупности 10 связанных объектов в терминах, соответствующих данному хранилищу и техно- – логии доступа.

• Схема представляет собой совокупность моделей данных, описывающая множе- ство связанных управляемых объектов.

Информационная модель представляет собой технологически независимую спецификацию, описывающая характеристики совокупности объектов и их связь с другими объектами в управляемой среде без указания метода хранения, протоколов доступа или конкретных типов хранилищ.

Основное назначение информационной модели — описание единого, универсального представления управляемых данных и объектов, не зависящее от технологий хранения и протоколов доступа. Информационная модель применяется для описания всех управляемых объектов среды и связей между ними.

Поскольку природа объектов и данных, описывающих эти объекты различны, естественно ожидать, что для представления этих объектов и связей между ними потребуются различные тины данных при хранении. Например, может быть разработана политика для изменения типа очередности на конкретном интерфейсе маршрутизатора доступа. Она может оказаться функцией числа отброшенных октетов и числа пользователей конкретных типов служб. Сохранение результатов счетчика протокола SNMP, регистрирующего все, связанное с числом отброшенных октетов, для каталога нецелесообразно, поскольку показания счетчика изменяются слишком быстро для того, чтобы каталог успевал их регистрировать. Однако определения пользователя, как и сама политика вполне целесообразно сохранять в каталоге, поскольку они могут воспользоваться механизмами репликации (дублирования), которые имеются в каталоге. Как будет показано далее в настоящей главе, каталоги весьма удобны в качестве механизмов репликации, а публикация данных в каталоге позволяет различным приложениям совместно использовать данные и обмениваться ими. Поэтому преимущество информационной модели состоит в возможности представитения того, как эти различные типы данных и объектов связаны друг с другом единым согласованным образом не будучи обусловленными возможностями какого-либо конкретного хранилища. Иными словами, информационная модель задает логическое хранилище, которое описывает управляемые объекты и данные. Логическое хранилище преобразуется в некоторое множество физических хранилищ для данных. Конкретное множество хранилищ для данных, которое будет использоваться, зависит от нужд приложений, использующих эти хранилища. Это позволяет разработчику выбрать соответствующие хранилища для данных и протоколы, которые будут использоваться для данного приложения.

У разных приложений различные потребности, в силу чего им требуются различные способы хранения данных. Это не вызывает проблем, поскольку можно выполнить набор преобразований из одной информационной модели в несколько моделей, соответствующих используемым типам хранения данных. Вообще говоря, эти преобразования будут различными, поскольку каждый тип хранилища использует конкретную технологию хранения, которой соответствуют один или несколько конкретных протоколов доступа. Это приводит к тому, что одна информация будет отличаться от другой. Например, схема каталога принципиально отличается от схемы реляционной базы данных. Однако все полученные таким образом информационные элементы могут быть связаны друг с другом поскольку одни получены из одной информационной модели.

Модели данных в различных хранилищах

Модель данных описывает основные характеристики объекта или совокупности объектов способом, характерным для определенного типа хранилища. Например, объект «маршрутизатор» принципиально отличается от объекта «пользователь». Более того, представление объекта в каталоге отличается от его представления в реляционной базе данных, даже если это одна и та же информация.

Объект в каталоге представляет собой набор элементов с атрибутами, определенными в соответствии с синтаксическими правилами (такими, как типы данных и способы поиска информации), поддерживаемыми LDAP и в Х.500. Кроме того, это улучшает локализацию каталога. Локализацией (containment) называют отношения подчинения между объектами в системе. В нашем примере объект «пользователь» обычно локализован, или принадлежит, объекту более высокого уровня, такому как группа или организационная единица (то, что в Х.500 называется division — подразделение).

Структура объекта «пользователь» в реляционной базе данных отличается от структуры такого же объекта в каталоге. Например, данные, описывающие пользователя, будут находиться в одной или нескольких таблицах, а не в виде отдельных элементов, как в каталоге. Более того, они и структурированы будут несколько иначе, чтобы поддерживать различные информационные структуры и протоколы доступа, которые могут быть использованы в базе данных, но не в каталоге. Однако одним из главных различий между реляционной базой данных и каталогом является взаимосвязь с другими объектами, а не их локализация.

В объектно-ориентированной информационной модели используются объектно- ориентированные методы представления информации в виде некоторой совокупности объектов, существующих в управляемой среде. Главным отличием информационной модели является то, что кроме описания характеристик элементов в ней также описывается их поведение и взаимодействие. Впрочем, два последних свойства присущи не всем хранилищам. Таким образом, информационная модель описывает взаимосвязь между различными типами информации, независимо от типа их хранения. Выбор типа хранилища и вспомогательных средств для реализации тех аспектов информационной модели, которые не обеспечивает само хранилище, зависит от разработчика.

Поясним это на примере. Предположим, нужно принять решение об изменении условий, так как в сети появился некий дополнительный поток данных. Данное решение зависит от следующих факторов:

• количество отброшенных октетов на данном интерфейсе.

• соглашение об уровне обслуживания для данного пользователя или приложения.

• историческая и прочая информация.

Это три принципиально различных типа информации. Отдельное хранилище данных, каким бы оно ни было, очевидно, не является оптимальным для ее хранения из-за свойственных ему различий в объеме, частоте обновления, типах запросов и структурах для хранения и извлечения этих данных. Информационная модель описывает отношения между такими структурами данных, а также с другими объектами управляемой среды. Это позволяет разработчику проектировать оптимизированные хранилища для каждого типа информации, а затем комбинировать данные так, как это ему нужно.

Другим примером является использование различных моделей данных для моделирования интерфейса маршрутизатора, пользователей, различных служб и данных для приложений, предоставляемых разными пользователями. Однако модель данных не позволяет описать взаимодействие между этими объектами. Для этого применяется информационная модель. Отсюда следует, что для представления различных данных, описанных в информационной модели, применяются разные модели данных.

Таким образом, хотя каталоги — очень важный тип хранилищ информации о сетевых элементах и службах, они не являются единственно возможным типом хранилищ данных. Однако, поскольку в каталогах обычно содержатся данные о пользователях, приложениях и других ресурсах сети, они часто в той или иной степени используются всеми приложениями. Вот почему эта глава посвящена отображению DEN-информации в форме, позволяющей сохранять DEN-данные в каталоге и извлекать их оттуда.

Реализация информационной модели

В настоящее время развиваются две основные стандартные информационные модели: общая информационная модель (Common Information Model — CIM) и модель сетевых каталогов (Directory-Enabled Networks — DEN), которая является расширенной моделью CIM. Обе они в настоящее время находятся в ведении DMTF.

Общая информационная модель (Common Information Model — CIM) представляет собой объектно-ориентированную информационную модель, которая описывает управление системой и ее компонентами. Она определяется стандартом рабочей группы по управлению развитием настольных вычислительных систем (Distributed Management Task Force — DMTF). Продолжение развития CIM является частью отраслевой инициативы, цель которой — единое управление средой, независимо от протоколов и форматов данных, поддерживаемых устройствами и приложениями. Многие разработчики сетевой инфраструктуры и управляющего ПО приняли CIM в качестве информационной модели для средств управления предприятием.

CIM является многоуровневой информационной моделью. Она состоит из нескольких подчиненных субмоделей, детализирующих сведения, представленные на внешних, более общих уровнях. В частности, в модели ядра (рис. 53.2) определен набор общих абстракций и функций, который затем уточняется посредством определения подчиненных

Рис. 53.2. Многоуровневая информационная модель CIM

CIM 2.2 состоит из модели ядра, где определены концепции информационной модели, применяемой во всех сферах управления. Она представляет собой набор классов, атрибутов, методов и взаимосвязей, описывающих общие концепции управления компьютерными системами и системными компонентами. Модель ядра является основой для наследования классов и иерархии взаимосвязей, а также для всех общих и расширенных моделей.

Общие модели являются сборниками классов, атрибутов, методов и взаимосвязей, дополняющих отдельные концепции в модели ядра. Например, в модели ядра определено понятие службы. Сетевая модель уточняет это понятие, описывая различные типы служб, характерных для сети, таких как перенаправление и маршрутизация потоков данных.

Проще всего представить себе общую модель как набор абстракций, часто встречающихся в определенной области управления. Существуют следующие общие модели.

• Система. Описывает основные компоненты системы: компьютерная система, операционная система, файл и др., а также отношения между ними.

• Устройство. Описывает аппаратное представление физических устройств и способы моделирования связей между устройствами, такими как хранилища данных, мультимедиа, датчики, принтеры и источники питания.

• Приложение. Описывает управление установкой программного обеспечения в компьютерной системе.

• Сеть. Описывает логические элементы иерархии классов, моделирующие сетевые элементы и службы.

• Физическая модель. Описывает физическую организацию, структуру, состав устройств и их соединение.

• Пользователь. Моделирует пользователей, группы и организации, показывает, как эти объекты взаимодействуют с другими компонентами управляемой системы.

субмоделей, где описывается использование информации в этой модели ядра. Одним из таких уровней является сетевая модель, построенная на основе DEN.

• Политика. Основана на исходной модели политики, предложенной DEN, и обеспечивает общую структуру для представления и определения правил, условий и действий политики. Она также уточняет исходную модель политики с учетом особых требований, предъявляемых правилами, условиями и действиями политики QoS.

Сочетание модели ядра с одной или несколькими общими моделями служит основой для CIM- или DEN-совместимой схемы, которая может быть применена в конкретном случае.

DEN — расширение CIM

В DEN воплощены следующие две идеи.

• Расширение информационной модели, определенной в CIM и описывающей физические и логические характеристики сетевых элементов и служб, а также политик, определяющих правила предоставления и управления сетевыми элементами и службами.

• Отображение информации в формате, который может быть сохранен в каталоге с протоколом доступа (L)DAP.

Схемы сетевой интеграции, определенные в спецификациях DEN и CIM, дополняют друг друга. CIM главным образом касается управления отдельными компонентами в контексте предприятия. В DEN более подробно описаны сетевые компоненты системы с особым акцентом на среду, провайдера услуг или то и другое одновременно. Сюда входит описание не только сетевых элементов и служб, но и их предоставления и управления при помощи объектов политик.

Схема DEN, основанная на информационной модели DEN, объединяет в себе концепции Х.500 и CIM для отображения данных в информационной модели DEN в форме, подходящей для реализации в каталоге.

Применение CIM определяется общими концепциями управляемых компонентов среды. DEN дополняет CIM информацией, касающейся непосредственно сети, более специализированной, чем та, что определена в CIM. Структура DEN представляет схему каталога, которая определяет его компоненты (а также другую информацию) и может быть добавлена к существующей схеме, описывающей сетевые элементы и службы. Она также определяет элементы, представляющие правила политики и другую информацию, касающуюся политик.

В информационной модели и схеме DEN также содержится информация рабочей группы IETF Policy Framework (и, вероятно, в будущем будет содержаться информация других рабочих групп), которая до сих пор не утверждена DMTF.

Руководство по технологиям объединенных сетей, 4-е издание. : Пер. с англ. — М.: Издательский дом «Вильяме», 2005. — 1040 с.: ил. – Парал. тит. англ.